2003服务器系统安全配置-中级安全配置

服务器安全设置

1.系统盘和站点放置盘必须设置为NTFS格式,方便设置权限.

2.系统盘和站点放置盘除administrators 和system的用户权限全部去除.

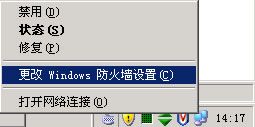

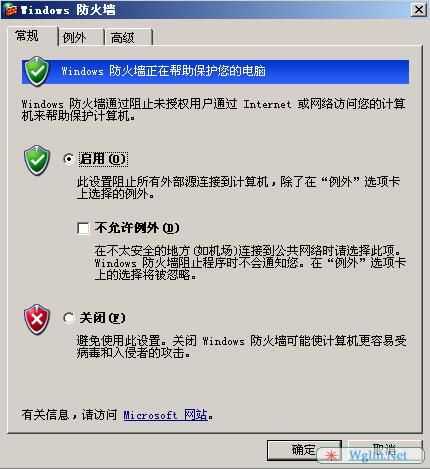

3.启用windows自带防火墙,只保留有用的端口,比如远程和Web,Ftp(3389,80,21)等等,有邮件服务器的还要打开25和130端口.

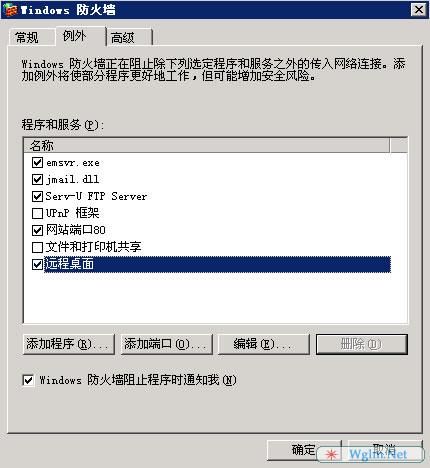

4.安装好SQL后进入目录搜索 xplog70 然后将找到的三个文件改名或者删除.

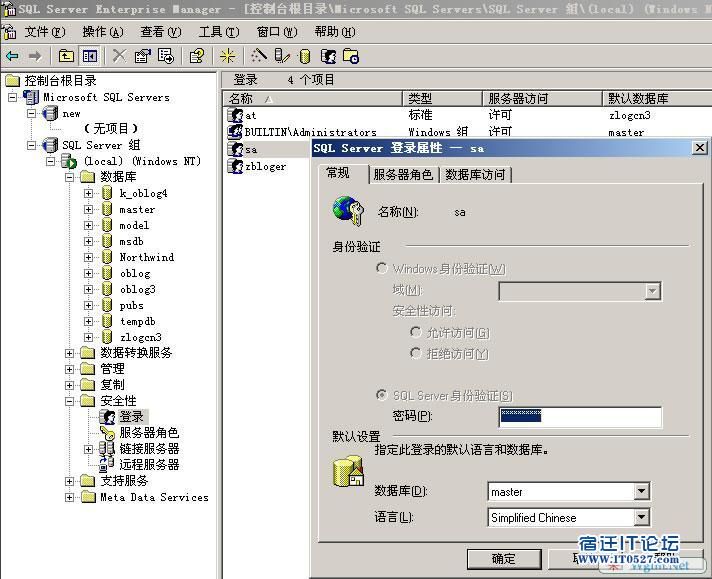

5.更改sa密码为你都不知道的超长密码,在任何情况下都不要用sa这个帐户.

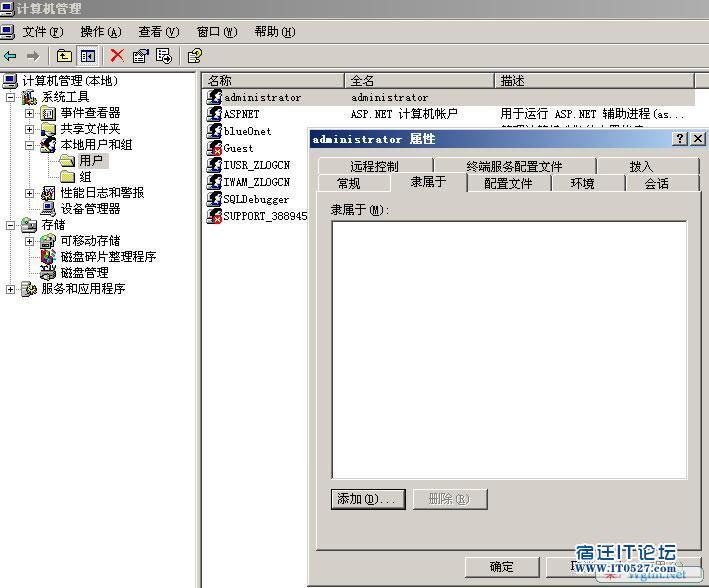

6.改名系统默认帐户名并新建一个Administrator帐户作为陷阱帐户,设置超长密码,并去掉所有用户组.(就是在用户组那里设置为空即可.让这个帐号不属于任何用户组)同样改名禁用掉Guest用户.

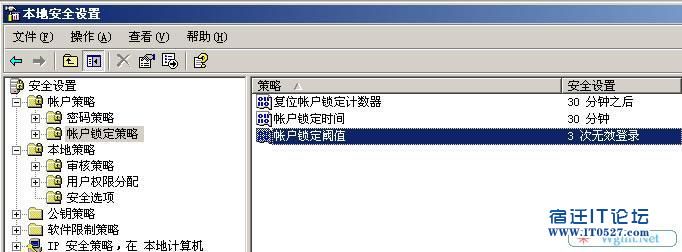

7.配置帐户锁定策略(在运行中输入gpedit.msc回车,打开组策略编辑器,选择计算机配置-Windows设置-安全设置-账户策略-账户锁定策略,将账户设为“三次登陆无效”,“锁定时间30分钟”,“复位锁定计数设为30分钟”。)

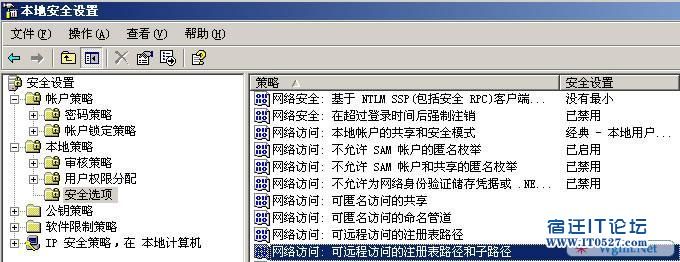

8.在安全设置里 本地策略-安全选项 将

网络访问:可匿名访问的共享 ;

网络访问:可匿名访问的命名管道 ;

网络访问:可远程访问的注册表路径 ;

网络访问:可远程访问的注册表路径和子路径 ;

以上四项清空.

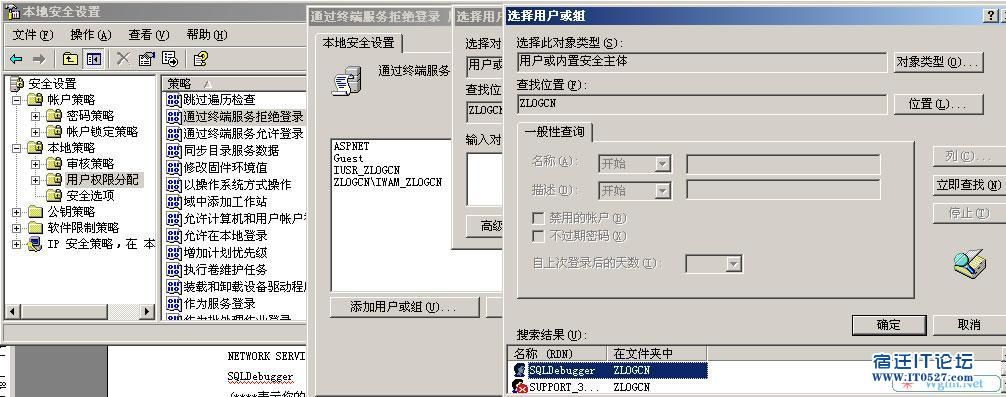

9.在安全设置里 本地策略-安全选项通过终端服务拒绝登陆 加入

ASPNET

Guest

IUSR_*****

IWAM_*****

NETWORK SERVICE

SQLDebugger

(****表示你的机器名,具体查找可以点击 添加用户或组 选 高级 选 立即查找 在底下列出的用户列表里选择. 注意不要添加进user组和administrators组添加进去以后就没有办法远程登陆了.)

10.去掉默认共享,将以下文件存为reg后缀,然后执行导入即可.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServiceslanmanserverparameters]

"AutoShareServer"=dword:00000000

"AutoSharewks"=dword:00000000

11. 禁用不需要的和危险的服务,以下列出服务都需要禁用.

Alerter 发送管理警报和通知

Computer Browser:维护网络计算机更新

Distributed File System: 局域网管理共享文件

Distributed linktracking client 用于局域网更新连接信息

Error reporting service 发送错误报告

Remote Procedure Call (RPC) Locator RpcNs*远程过程调用 (RPC)

Remote Registry 远程修改注册表

Removable storage 管理可移动媒体、驱动程序和库

Remote Desktop Help Session Manager 远程协助

Routing and Remote Access 在局域网以及广域网环境中为企业提供路由服务

Messenger 消息文件传输服务

Net Logon 域控制器通道管理

NTLMSecuritysupportprovide telnet服务和Microsoft Serch用的

PrintSpooler 打印服务

telnet telnet服务

Workstation 泄漏系统用户名列表

12.更改本地安全策略的审核策略

账户管理 成功失败

登录事件 成功失败

对象访问 失败

策略更改 成功失败

特权使用 失败

系统事件 成功失败

目录服务访问 失败

账户登录事件 成功 失败

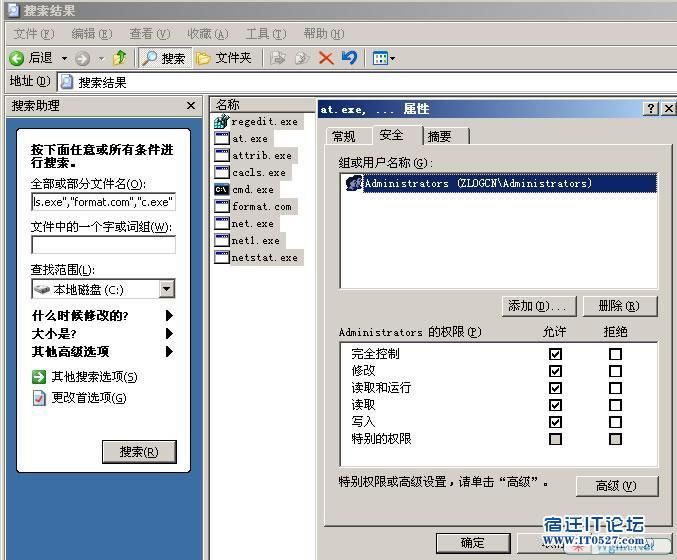

13.更改有可能会被提权利用的文件运行权限,找到以下文件,将其安全设置里除administrators用户组全部删除,重要的是连system也不要留.

net.exe

net1.exe

cmd.exe

tftp.exe

netstat.exe

regedit.exe

at.exe

attrib.exe

cacls.exe

format.com

c.exe 特殊文件 有可能在你的计算机上找不到此文件.

在搜索框里输入

"net.exe","net1.exe","cmd.exe","tftp.exe","netstat.exe","regedit.exe","at.exe","attrib.exe","cacls.exe","format.com","c.exe" 点击搜索 然后全选 右键 属性 安全

以上这点是最最重要的一点了,也是最最方便减少被提权和被破坏的可能的防御方法了.

14.后备工作,将当前服务器的进程抓图或记录下来,将其保存,方便以后对照查看是否有不明的程序。将当前开放的端口抓图或记录下来,保存,方便以后对照查看是否开放了不明的端口。当然如果你能分辨每一个进程,和端口这一步可以省略。

以上是设置安全服务器必要的步骤.下面我们来说说数据库安装.

1.在企业管理器内建立一个空的数据库名为oblog4,打开查询分析器,将data目录的oblog4.sql导入查询分析器.找到oblog4数据库执行.

2.将初始数据库oblog4.mdb导入我们刚刚建立好的数据库.

好了数据库装好了,下面我们来说说IIS的安全设置.

1. 在计算机管理中设定一个新的用户组 iis guest 这个用户组来将我们的站点使用的匿名用户归类.方便管理.

2. 新建一个用户已 U_开头 以后站点的匿名用户就都是以U_开头方便识别和管理 当然你可以自己设定,只要方便识别即可.然后去掉其所归属的user用户组添加入 iis guest用户组.比如新建的站点是www.lovalaozang.cn 那么我我们就新建一个

U_lovelaozang.cn用户,然后将它除去user组的隶属关系,然后将其加入guest组.

3. 在发布盘上新建一个文件夹作为网站目录.再这里我们新建E:wwwroot为我们的站点文件夹[目录最好带有迷惑性如:E:wireless security]

4. 将网站传入到此文件夹下.

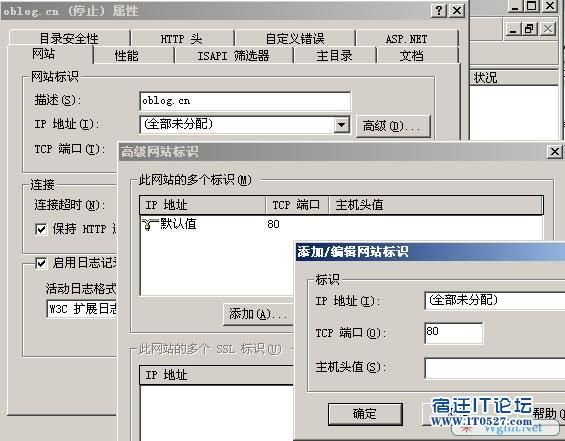

5. 设置iis发布此站点.站点的主机头设为您的域名.

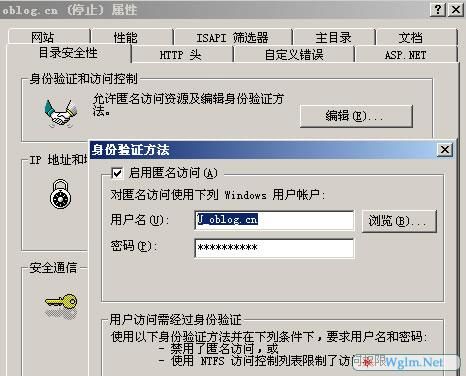

6. 设置iis匿名用户访问权限为刚刚我们新建的U_lovelaozang.cn用户.

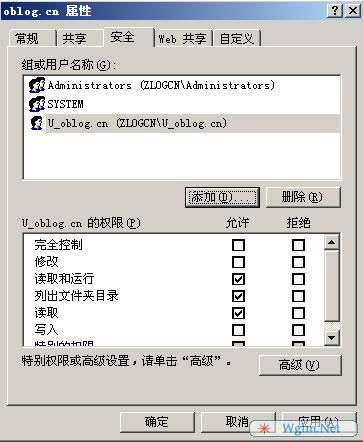

7. 设置发布目录文件夹权限所有为U_lovelaozang.cn用户读取运行权限.

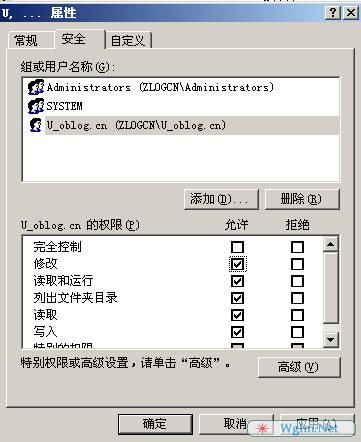

8. 设置 目录U(用户日志生成静态目录),目录 Uploadfiles(上传目录) skin下的skin.mdb 根目录下的 index.html 等目录或文件权限为可以修改.

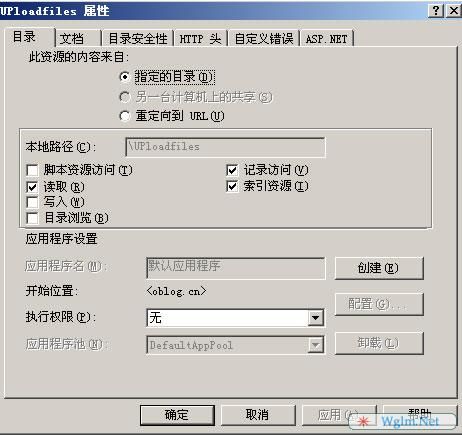

9. 在iis上设置Uploadfiles文件夹为不可执行脚本.

|

|Archiver|手机版|小黑屋|管理员之家

( 苏ICP备2023053177号-2 )

|Archiver|手机版|小黑屋|管理员之家

( 苏ICP备2023053177号-2 )